За вами следят

Оригинал взят у matveychev_oleg в За вами следят

Оригинал взят у fritzmorgen в За вами следят

Часто в блогах показательно недоумевают: зачем нужны русский планшет, русский телефон, русская операционная система? Неужели нельзя пользоваться тем, что уже давно изобрели на Западе?

Конечно, можно. Только надо понимать, что современный интернет и современная компьютерная техника буквально нашпигованы дырами, при помощи которых американцы могут воровать информацию откуда угодно.

Если вы думаете, что антивирусная программа и осторожное поведение в сети вас защитит, вы ошибаетесь. Если вы думаете, что вы американцам не интересны - вы тоже ошибаетесь.

Вот небольшой обзор малой доли возможностей АНБ - Агентства Национальной Безопасности США. Большую часть информации собрал хорошо известный в наших интернетах специалист по Информационной Безопасности sporaw.

http://ruxpert.ru/Арсенал_АНБ

Эпиграф. Три золотых правила для обеспечения компьютерной безопасности: не владейте компьютером, не включайте его и не используйте его. Роберт Моррис.

АНБ (NSA) - Агентство Национальной Безопасности США, американская разведывательная организация, которая следит за пользователями интернета по всему миру.

Агентство существует с 50-х годов прошлого века. В те годы оно занималось взломом дипломатических кодов, прослушкой дипломатов и прочей шпионской деятельностью. С распространением сети интернет АНБ начало заниматься взломом компьютеров в интернете. Теперь, благодаря разоблачениям Эдварда Сноудена, мы знаем, что АНБ осуществляет тотальную слежку за интернетом по всей планете, не исключая даже территории США.

АНБ шпионит не только за политиками, дипломатами и крупными чиновниками. Доступ к государственным тайнам и к секретам крупных компаний АНБ предпочитает получать через взломанные компьютеры рядовых сотрудников или их родственников.

На этой странице собрано описание некоторых средств, при помощи которых АНБ может воровать нужную ему информацию.

Заражение пользователей интернет

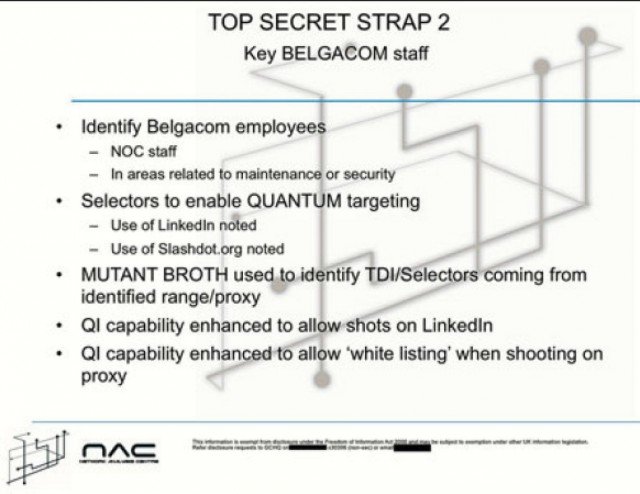

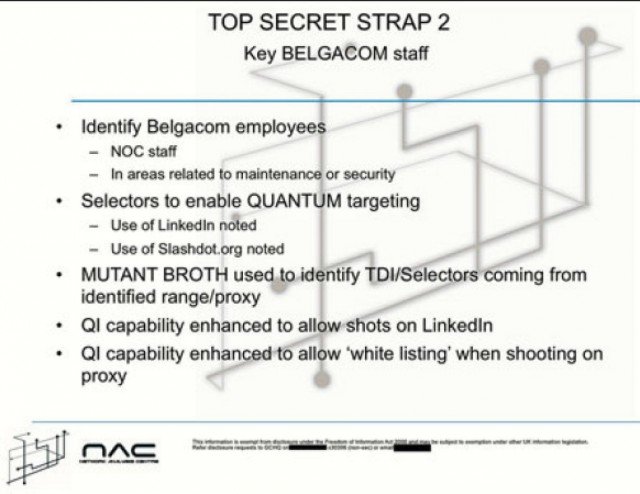

(Схема атаки на компанию Belgacom)

Получение доступа к компьютерам интернет-пользователей осуществляется в несколько этапов.

1. Сначала находятся все следы интересующего пользователя - на Google, YouTube, LinkedIn, Yandex, Mailru, Rambler, Facebook, Twitter и ещё паре десятков популярных сайтов, которые он может посещать.

2. Затем, когда маршрут пользователя ясен, в траффик к пользователю подсовывается эксплойт.

3. Эксплойт взламывает браузер и заражает компьютер пользователя специальной вредоносной программой, которая уже поддерживает двустороннюю связь со взломщиком.

4. После того как сотрудники АНБ убедятся, что заражение прошло успешно, они загружают жертве более мощную программу, настроенную специально под его компьютер.

С этого момента АНБ получает доступ ко всем данным пользователя, ко всем его документам, письмам, базам данных и так далее.

5. Далее через заражённый компьютер АНБ получает доступ к внутренним корпоративным сетям компании, в которой работает заражённая первой жертва.

Таким образом, сотрудникам АНБ достаточно узнать адрес электронной почты одного из сотрудников организации, чтобы получить доступ ко всем компьютерам её сети.

Что важно, заражение не является сколько-нибудь сложной или творческой задачей: созданная специалистами АНБ система позволяет получать доступ к чужим компьютерам по всему миру в полуавтоматическом режиме.

Заражение компьютеров

Некоторые компьютеры не подключены к интернету или, например, являются серверами, с которых никто не читает почту и не смотрит весёлые ролики на YouTube. Для съёма информации с таких компьютеров АНБ предусмотрело особый набор устройств.

Сниффер видеосигнала

Небольшое устройство вставляется между видеокабелем и системным блоком, после чего начинает передавать по радио находящееся на мониторе изображение. Стоимость - $30. (ссылка)

Непрямой съём информации

В арсенале АНБ есть набор высокотехнологичных физических устройств удалённого слежения. Они могут, например, считывать на расстоянии информацию с компьютерных мониторов. (ссылка)

Комплект для заражения компьютеров

Краткий (и неполный) перечень инструментов для заражения компьютеров: (ссылка)

* инфицирование через PCI-шину, ставится с платы, программная часть восстанавливается после перезагрузки;

* инфицирование через жёсткие диски. АНБ умеет взламывать как минимум WD, Seagate, Maxtor, Samsung. (Информация относится к 2007 году. Известно, что существуют возможности удаленного заражения); (ссылка)

* сбор forensic-данных о системе (запуск удаленно через разные программы или через USB);

* RF-жучки - видимо, для организации чего-то типа скрытой WiFi сети там, где нет доступа к данным через интернет;

* софтверный бэкдор для осуществления левых Wi-Fi коммуникаций;

Аппаратный доступ к серверам

В распоряжении АНБ имеются аппаратные изделия для обеспечения доступа на сервера. Специальное устройство, вставленное в системную плату сервера, даёт полный доступ под нужными серверными ОС. (ссылка)

Аппаратный кейлоггер

Аппаратный кейлоггер хитрым образом передаёт набранные на клавиатуре данные дальше. (ссылка)

Инфицированные USB-устройства

Комплект различных USB-шнурков и прочих безобидно выглядящих устройств, при помощи которых можно получить доступ к сети и заразить её нужным ПО. (ссылка)

Заражение сетей

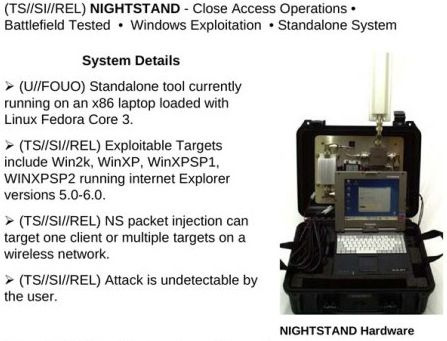

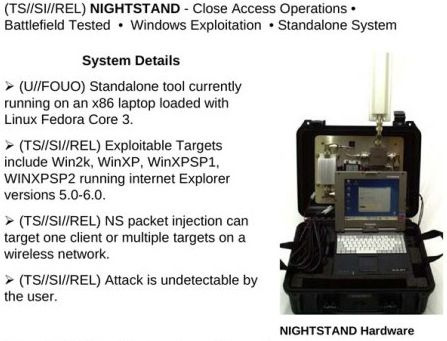

(Wi-Fi ловушка Nightstand, заражает компьютеры на расстоянии до 8 миль)

Оборудование для GSM

Заражённые базовые станции и прочий ассортимент оборудования, необходимый для организации полной слежки за GSM-сетями - включая перехват всех разговоров. (ссылка)

Оборудование для Wi-Fi

Устройства для заражения через Wi-Fi сети. К сожалению, не раскрыто, какие именно конфигурации сетей могут быть проломлены. (ссылка)

Бэкдор для роутеров

Бэкдор для всех CISCO 500x PIX и ASA, а также для ряда других популярных маршрутизаторов. Устанавливается удалённо или через обновление ROM, позволяет считывать проходящую через маршрутизаторы информацию. (ссылка)

Куча бэкдоров для разных роутеров. (ссылка)

Заражение мобильных телефонов

Бэкдор для Apple Iphone

Бэкдор позволяет получать информацию с заражённого айфона. Первая версия продукта требовала физического контакта с телефоном, дальнейшие версии должны были уметь устанавливаться удалённо. Так как слитая информация о продукте относится к 2007 году, существует высокая вероятность, что АНБ уже научилось ставить бэкдоры на айфоны удалённо. (ссылка)

Бэкдоры для SIM-карт

Для SIM-карт (через STK) - два программных бэкдора для GSM-модуля.

Один из них сгружает всё доступное (телефонную книгу, список звонков, сохранённые SMS). Требуется установка через USB или по воздуху, требуется взаимодействие с MSP или знание ключей.

Второй отправляет гео-локацию по запросу через SMS. (ссылка)

Бэкдор для Thuraya 2520

Thuraya 2520 особенно интересен для слежки, так это спутниковый и GSM-телефон. Через бэкдор в Windows CE он передаёт GPS и GSM геолокацию, логи звонков, адресную книгу и другую информацию, которую можно получить с телефона.

Общается через скрытые SMS, в том числе в режиме спутникового телефона. Для установки требуется прямой контакт с телефоном. Информация датирована 2007 годом, возможно, АНБ уже научилось ставить такие вещи удалённо. (ссылка)

Бэкдор для Windows Mobile Embedded

Программный бэкдор. Позволяет получать всю информацию с телефона, связь поддерживается через зашифрованные и скрытые SMS или GPRS.

На 2007 год для установки этого бэкдора требовался прямой контакт с телефоном, способы удаленной установки разрабатывались. (ссылка)

Модифицированные телефоны

Специальным образом модифицированные телефоны Eastcom 760c+, Samsung E600, Samsung X450, Samsung C140 (в том числе с опцией арабского языка). Изготовление около двух недель, стоимость - около $2’000.

Жертве продаётся уже модифицированный телефон под видом обычного или же телефон жертвы незаметно подменяется на заряженный.

Телефон позволяет получать всю проходящую через него информацию (входящие/исходящие звонки, геолокация по БС, TMSI/IMSI, вводимые PIN-коды, данные с микрофона и т. п.). Для своих агентов предусмотрен «Panic Button» - комбинация, которая тут же отсылает информацию о местоположении. (ссылка)

Оригинал взят у fritzmorgen в За вами следят

Часто в блогах показательно недоумевают: зачем нужны русский планшет, русский телефон, русская операционная система? Неужели нельзя пользоваться тем, что уже давно изобрели на Западе?

Конечно, можно. Только надо понимать, что современный интернет и современная компьютерная техника буквально нашпигованы дырами, при помощи которых американцы могут воровать информацию откуда угодно.

Если вы думаете, что антивирусная программа и осторожное поведение в сети вас защитит, вы ошибаетесь. Если вы думаете, что вы американцам не интересны - вы тоже ошибаетесь.

Вот небольшой обзор малой доли возможностей АНБ - Агентства Национальной Безопасности США. Большую часть информации собрал хорошо известный в наших интернетах специалист по Информационной Безопасности sporaw.

http://ruxpert.ru/Арсенал_АНБ

Эпиграф. Три золотых правила для обеспечения компьютерной безопасности: не владейте компьютером, не включайте его и не используйте его. Роберт Моррис.

АНБ (NSA) - Агентство Национальной Безопасности США, американская разведывательная организация, которая следит за пользователями интернета по всему миру.

Агентство существует с 50-х годов прошлого века. В те годы оно занималось взломом дипломатических кодов, прослушкой дипломатов и прочей шпионской деятельностью. С распространением сети интернет АНБ начало заниматься взломом компьютеров в интернете. Теперь, благодаря разоблачениям Эдварда Сноудена, мы знаем, что АНБ осуществляет тотальную слежку за интернетом по всей планете, не исключая даже территории США.

АНБ шпионит не только за политиками, дипломатами и крупными чиновниками. Доступ к государственным тайнам и к секретам крупных компаний АНБ предпочитает получать через взломанные компьютеры рядовых сотрудников или их родственников.

На этой странице собрано описание некоторых средств, при помощи которых АНБ может воровать нужную ему информацию.

Заражение пользователей интернет

(Схема атаки на компанию Belgacom)

Получение доступа к компьютерам интернет-пользователей осуществляется в несколько этапов.

1. Сначала находятся все следы интересующего пользователя - на Google, YouTube, LinkedIn, Yandex, Mailru, Rambler, Facebook, Twitter и ещё паре десятков популярных сайтов, которые он может посещать.

2. Затем, когда маршрут пользователя ясен, в траффик к пользователю подсовывается эксплойт.

3. Эксплойт взламывает браузер и заражает компьютер пользователя специальной вредоносной программой, которая уже поддерживает двустороннюю связь со взломщиком.

4. После того как сотрудники АНБ убедятся, что заражение прошло успешно, они загружают жертве более мощную программу, настроенную специально под его компьютер.

С этого момента АНБ получает доступ ко всем данным пользователя, ко всем его документам, письмам, базам данных и так далее.

5. Далее через заражённый компьютер АНБ получает доступ к внутренним корпоративным сетям компании, в которой работает заражённая первой жертва.

Таким образом, сотрудникам АНБ достаточно узнать адрес электронной почты одного из сотрудников организации, чтобы получить доступ ко всем компьютерам её сети.

Что важно, заражение не является сколько-нибудь сложной или творческой задачей: созданная специалистами АНБ система позволяет получать доступ к чужим компьютерам по всему миру в полуавтоматическом режиме.

Заражение компьютеров

Некоторые компьютеры не подключены к интернету или, например, являются серверами, с которых никто не читает почту и не смотрит весёлые ролики на YouTube. Для съёма информации с таких компьютеров АНБ предусмотрело особый набор устройств.

Сниффер видеосигнала

Небольшое устройство вставляется между видеокабелем и системным блоком, после чего начинает передавать по радио находящееся на мониторе изображение. Стоимость - $30. (ссылка)

Непрямой съём информации

В арсенале АНБ есть набор высокотехнологичных физических устройств удалённого слежения. Они могут, например, считывать на расстоянии информацию с компьютерных мониторов. (ссылка)

Комплект для заражения компьютеров

Краткий (и неполный) перечень инструментов для заражения компьютеров: (ссылка)

* инфицирование через PCI-шину, ставится с платы, программная часть восстанавливается после перезагрузки;

* инфицирование через жёсткие диски. АНБ умеет взламывать как минимум WD, Seagate, Maxtor, Samsung. (Информация относится к 2007 году. Известно, что существуют возможности удаленного заражения); (ссылка)

* сбор forensic-данных о системе (запуск удаленно через разные программы или через USB);

* RF-жучки - видимо, для организации чего-то типа скрытой WiFi сети там, где нет доступа к данным через интернет;

* софтверный бэкдор для осуществления левых Wi-Fi коммуникаций;

Аппаратный доступ к серверам

В распоряжении АНБ имеются аппаратные изделия для обеспечения доступа на сервера. Специальное устройство, вставленное в системную плату сервера, даёт полный доступ под нужными серверными ОС. (ссылка)

Аппаратный кейлоггер

Аппаратный кейлоггер хитрым образом передаёт набранные на клавиатуре данные дальше. (ссылка)

Инфицированные USB-устройства

Комплект различных USB-шнурков и прочих безобидно выглядящих устройств, при помощи которых можно получить доступ к сети и заразить её нужным ПО. (ссылка)

Заражение сетей

(Wi-Fi ловушка Nightstand, заражает компьютеры на расстоянии до 8 миль)

Оборудование для GSM

Заражённые базовые станции и прочий ассортимент оборудования, необходимый для организации полной слежки за GSM-сетями - включая перехват всех разговоров. (ссылка)

Оборудование для Wi-Fi

Устройства для заражения через Wi-Fi сети. К сожалению, не раскрыто, какие именно конфигурации сетей могут быть проломлены. (ссылка)

Бэкдор для роутеров

Бэкдор для всех CISCO 500x PIX и ASA, а также для ряда других популярных маршрутизаторов. Устанавливается удалённо или через обновление ROM, позволяет считывать проходящую через маршрутизаторы информацию. (ссылка)

Куча бэкдоров для разных роутеров. (ссылка)

Заражение мобильных телефонов

Бэкдор для Apple Iphone

Бэкдор позволяет получать информацию с заражённого айфона. Первая версия продукта требовала физического контакта с телефоном, дальнейшие версии должны были уметь устанавливаться удалённо. Так как слитая информация о продукте относится к 2007 году, существует высокая вероятность, что АНБ уже научилось ставить бэкдоры на айфоны удалённо. (ссылка)

Бэкдоры для SIM-карт

Для SIM-карт (через STK) - два программных бэкдора для GSM-модуля.

Один из них сгружает всё доступное (телефонную книгу, список звонков, сохранённые SMS). Требуется установка через USB или по воздуху, требуется взаимодействие с MSP или знание ключей.

Второй отправляет гео-локацию по запросу через SMS. (ссылка)

Бэкдор для Thuraya 2520

Thuraya 2520 особенно интересен для слежки, так это спутниковый и GSM-телефон. Через бэкдор в Windows CE он передаёт GPS и GSM геолокацию, логи звонков, адресную книгу и другую информацию, которую можно получить с телефона.

Общается через скрытые SMS, в том числе в режиме спутникового телефона. Для установки требуется прямой контакт с телефоном. Информация датирована 2007 годом, возможно, АНБ уже научилось ставить такие вещи удалённо. (ссылка)

Бэкдор для Windows Mobile Embedded

Программный бэкдор. Позволяет получать всю информацию с телефона, связь поддерживается через зашифрованные и скрытые SMS или GPRS.

На 2007 год для установки этого бэкдора требовался прямой контакт с телефоном, способы удаленной установки разрабатывались. (ссылка)

Модифицированные телефоны

Специальным образом модифицированные телефоны Eastcom 760c+, Samsung E600, Samsung X450, Samsung C140 (в том числе с опцией арабского языка). Изготовление около двух недель, стоимость - около $2’000.

Жертве продаётся уже модифицированный телефон под видом обычного или же телефон жертвы незаметно подменяется на заряженный.

Телефон позволяет получать всю проходящую через него информацию (входящие/исходящие звонки, геолокация по БС, TMSI/IMSI, вводимые PIN-коды, данные с микрофона и т. п.). Для своих агентов предусмотрен «Panic Button» - комбинация, которая тут же отсылает информацию о местоположении. (ссылка)