Виртуальные кризисы на Flightradar и Marinetraffic

О "вторжении" эсминца "Росс" и катера "Прилуки" в российские территориальные воды

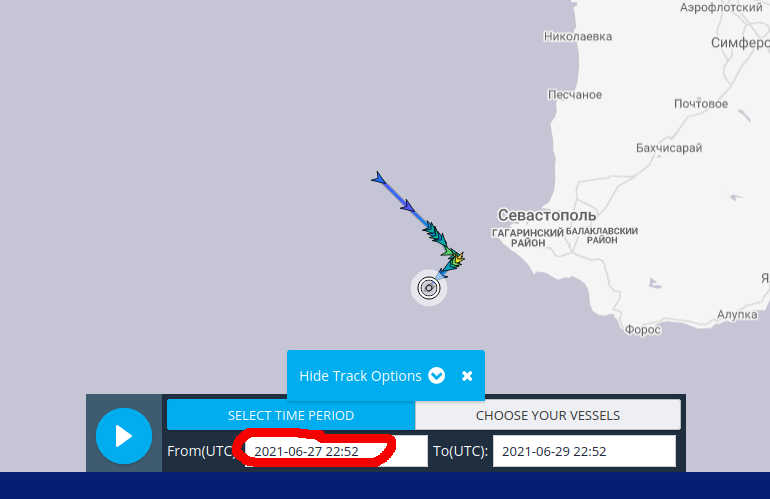

Эсминец USS Ross в паре с флагманом украинского флота безракетным крейсером катером "Прилуки" сходил на виртуальный штурм (https://telegra.ph/file/92a077c72fd2227461685.png) крымских морских рубежей. Внезапно телепортировавшись примерно на тот же маршрут, что и эсминец Дефендер несколькими днями раньше, супостаты зашли в территориальные воды РФ, затем совершили резкий поворот и ушли от границы, причём "Прилуки", как ему и положено, прилично отставал от скоростного Росса.

Все эти манёвры обнаружил известный в узких кругах споттер Yörük Işık и поднял в твиттере волну. Он же чуть позже обнаружил, что "Росс" продолжает светиться на веб-камере одесского Яхт-клуба и ни к какому Крыму сейчас не идёт. Вообще на приведённой иллюстрации видно, что впервые маршрут Росса начинает показываться не от Одессы, а где-то из середины моря.

Забавно, что точно такой же виртуальный штурм границы был за день до истории с "Дефендером".

Как это делается мы однажды писали на примере истории, где одни весёлые ребята устроили ядерный инцидент в Южно-Китайском море. Чтобы организовать такое виртуальное шоу, не надо быть правительственным хакером, можно это сделать просто ради развлечения, и редакция с нетерпением ожидает, когда кто-нибудь потехи ради будет несколько дней будоражить мир несуществующей войной, гоняя и самолёты на Flightradar, и корабли на Marinetraffic, и радиацию на Uradmonitor.

Другое дело, если это не просто шутники, а инфовоины одной из сторон. Тогда возникнет вопрос: на кого это шоу рассчитано? Точно не на российских военных, которые последнее на что смотрят - на данные AIS. Может, это кто-то персонально прикалывается над Yörük Işık?

https://t.me/vatfor/7002 - цинк

Указанная выше история про фейковую ядерную бомбу.

Как взорвать ядерную бомбу (https://halturnerradioshow.com/index.php/en/news-page/world/there-has-been-an-incident-in-the-south-china-sea) в Южно-Китайском море за ноль долларов, не привлекая внимания санитаров.

В нашем киберпанковском мире есть множество сервисов, данным которых, с одной стороны, принято доверять даже без дополнительной проверки, их постоянно используют при различных OSINT-расследованиях, ссылаются на них в статьях, строят на них обвинения, а с другой - эти сервисы целиком и полностью зависят от добровольцев, сливающих в них неизвестной достоверности данные через открытый API. Пару таких сервисов вы все знаете - это flightradar24 и marinetraffic. Какие с ними можно проделать шутки в своё время не показал только ленивый, ставя, например, крейсер Москва на Москву-реку, напротив Кремля. По научному это называется спуфинг.

Теперь мы узнали, что есть такая "глобальная сеть радиационного контроля" uradmonitor (https://www.uradmonitor.com/). На самом деле - краудсорсинговый проект, который предлагает всем покупать свои радиационные датчики, подключать их к сети и передавать данные. Девайсы можно не покупать, а передавать данные со своих - спаянных на коленке из arduino и доступных на рынке трубок гейгера (https://pikabu.ru/story/schetchik_geygera_dlya_arduino_4990796). А также вообще без каких либо устройств, просто с компьютера, используя в качестве показаний случайные числа. Данные передаются через API, подробности которого можно узнать у них в аккаунте на гитхабе (https://github.com/radhoo/uradmonitor_kit1).

Итак, не покидая своего уютного кресла где нибудь в Далласе, или в Киеве, или в Петербурге... Мы пишем простенький скрипт, который представляется сервису расположенными в Китае датчиками, и выставляем в нескольких точках повышенную радиацию.

Ну как повышенную... На самом деле это карта из серии "РАДИАЦИЯ ОПАСНОСТЕ". 0,24 мкзв/ч - не тот радиационный фон, который говорит о хоть каком-то радиационном происшествии. Все нормальные специалисты, посмотрев на цифру, пожали плечами и продолжили перекладывать отработанное ядерное топливо в новые деревянные ящики вместо старых прохудившихся. Флуктуации меньше 1 мкзв/ч, будь там реальные датчики, могут быть и по совершенно естественным причинам, и по причине плохой метрологии датчиков (метрология - это такая наука, которая подтверждает, что результаты измерений датчиком совпадают с реальностью. Но этим в сервисе uradmonitor никто вообще не заморачивается). Тому, кто сделал вброс, это всё было неважно, потому что от таких невероятных цифр сервис на своей карте показывает это место ярко оранжевым, что его вполне устроило.

Теперь вбрасываем в твиттер и на свой стрёмный новостной ресурс новость: в центре ЮКМ взорвалась ядерная бомба 20 килотонн. Со ссылкой на невнятные военные источники и на вполне себе существующую карту радиационной обстановки, которой все немедленно начинают доверять.

Дальше с наслаждением смотрим, как на это реагируют СМИ, а после СМИ и государственные органы. Вон, Роспотребнадзор, Минобороны РФ и даже Служба внешней разведки вынуждены были провести замеры и опровергнуть. И это при том, что Россия обладает довольно серьёзными возможностями в части обнаружения ядерных взрывов, и уж 20 килотонн Служба специального контроля МО РФ точно зафиксировала бы.

Ватфор, когда начался этот кипиш, конечно, первым делом глянул на marinetraffic и убедился, что в этой точке ЮКМ идёт нормальное движение кораблей. Потом один из наших читателей обратил внимание, что точка - это просто дефолтные координаты, в которые приводит Google Maps по запросу "Южно-Китайское море", и мы расслабились окончательно. И даже почти не завидуем авторам - мы тут, всё-таки, тоже те ещё солдаты информационных фронтов и сами так умеем. Хотя делаем это строго на первое апреля. А информационные круги от этого вброса продолжают распространяться по информационной воде и будут делать это ещё очень долго.

https://t.me/vatfor/5070 - цинк

Основная мысль достаточно ясна, не стоит принимать на веру все, что показывают данные сервисы "объективного контроля". Доверяй, но проверяй.